تخيل أنك تذهب في عطلة أوروبية تحلم بها وأن جميع الأشياء الخاصة بك قد تمت سرقتها بعد تعرض غرفتك للسطو أو اقتحام سيارتك. من السهل استبدال الملابس وفرش الأسنان ،...

جميع المقالات - صفحة 448

عمليات الخداع الهاتفية في حالة ارتداد ، وعادة ما يتم تمكينها عن طريق انتحال هوية المتصل. يمكن أن يتم تزوير هذا الاسم والعدد الذي يظهر عندما يتصل بك شخص ما...

حروب وحدة التحكم. اختبار الإرادة والقوة والمثابرة تقريبًا قديمًا مثل الألعاب نفسها. على مدى العقود القليلة الماضية ، ألقت الشركات من كل ركن من أركان التكنوسك القبعة في الحلبة بنظام...

إن اتباع نهج النماذج الأولية لمشروع تطبيق أو تصميم موقع يجلب معه عددًا من الفوائد. يمكن لمراجعات وتعليقات الأقران / العملاء ، بالإضافة إلى أنشطة الاختبار والتحقق التي أجريت في...

إذا كنت تستخدم WordPress كمنصة وراء مدونتك أو موقعك الإلكتروني ، فمن المحتمل أنك تعرف أن هناك الكثير من الثقوب الأمنية ، ليس فقط في البرنامج نفسه ، ولكن أيضًا...

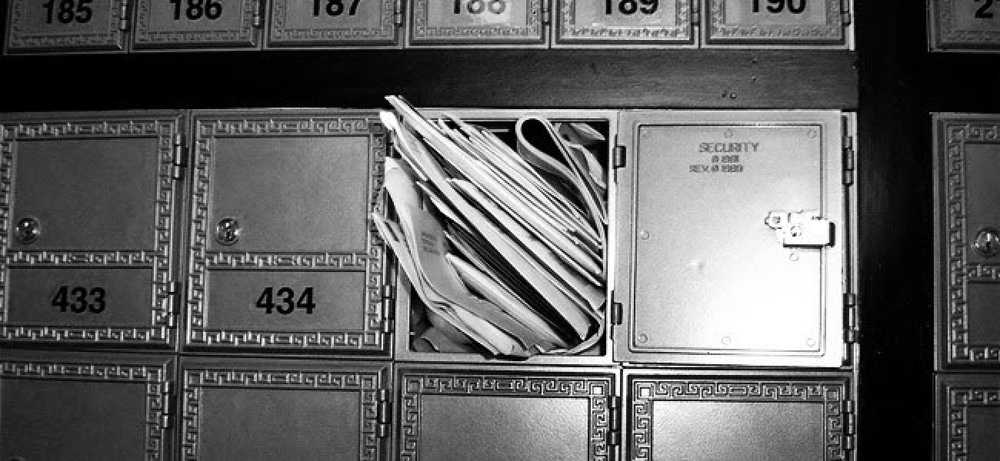

تخيل أن بيتك يتصاعد من اللهب وأن كل تلك الذكريات واللحظات الهامة قد اختفت فجأة. قد تحزن على فقدان الهيكل الفعلي الفعلي لبيتك ، لكن الأشياء التي كانت في داخلها...

يبدو أنك تسمع كلمات "IE Security Hole" كثيرًا ، أليس كذلك؟ الآن هناك ثقب أمان آخر ، ويمكن أن يستخدمه موقع ويب ضار للوصول إلى ملفاتك ، فهذا ليس شيئًا...

لقد عثرت على بعض البرامج المجانية الرائعة التي تريد تنزيلها ولكن الموقع يتطلب عنوان بريدك الإلكتروني قبل أن تتمكن من تنزيل الملف. هل أنت قلق من أنه بعد وقت قصير...