ما هو الفرق بين الفيروسات وأحصنة طروادة والديدان والجذور الخفية؟

لقد سمع الجميع إلى حد كبير عن مصطلحات برامج التجسس ، والبرامج الضارة ، والفيروسات ، وحصان طروادة ، ودودة الكمبيوتر ، والجذور الخفية ، وما إلى ذلك ، ولكن هل تعرف حقًا الفرق بين كل منها؟ كنت أحاول شرح الفرق لشخص ما وحصلت على بعض الخلط بين نفسي. مع وجود العديد من أنواع التهديدات ، من الصعب تتبع جميع الشروط.

في هذه المقالة ، سوف أتصفح بعضًا من أهم هذه الكلمات التي نسمعها دائمًا وأخبرك بالاختلافات. قبل أن نبدأ ، دعنا نتخلص من فترتين أخريين أولاً: برامج التجسس والبرامج الضارة. ما الفرق بين برامج التجسس والبرامج الضارة?

تعني برامج التجسس ، بمعناها الأصلي ، أساسًا برنامجًا تم تثبيته على نظام إما دون إذنك أو تم دمجه سراً مع برنامج شرعي يجمع معلومات شخصية عنك ثم أرسله إلى جهاز بعيد. ومع ذلك ، تجاوزت برامج التجسس في النهاية مجرد مراقبة الكمبيوتر وبدأ استخدام مصطلح البرمجيات الخبيثة بالتبادل.

البرامج الضارة هي أساسًا أي نوع من البرامج الضارة التي تهدف إلى إلحاق الضرر بجهاز الكمبيوتر ، وجمع المعلومات ، والوصول إلى البيانات الحساسة ، وما إلى ذلك. تشمل البرامج الضارة الفيروسات ، وأحصنة طروادة ، ومجموعات الجذر ، والديدان ، و keyloggers ، وبرامج التجسس ، والبرامج الإعلانية ، وأي شيء تقريبًا يمكن التفكير في. الآن دعنا نتحدث عن الفرق بين فيروس وأحصنة طروادة والديدان والجذور الخفية.

الفيروسات

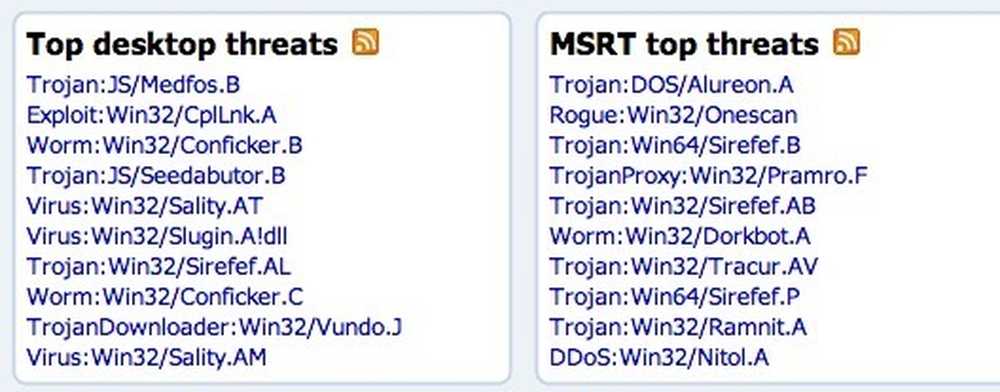

على الرغم من أن الفيروسات تشبه غالبية البرامج الضارة التي تجدها هذه الأيام ، إلا أنها ليست كذلك. أكثر أنواع البرامج الضارة شيوعًا هي أحصنة طروادة والديدان. يستند هذا البيان إلى قائمة تهديدات البرامج الضارة التي تنشرها Microsoft:

http://www.microsoft.com/security/portal/threat/views.aspx

إذن ما هو الفيروس؟ إنه في الأساس برنامج يمكنه نشر نفسه (النسخ المتماثل) من كمبيوتر إلى آخر. وينطبق الشيء نفسه على الدودة أيضا ، ولكن الفرق هو أن الفيروس عادة ما يضخ نفسه في ملف قابل للتنفيذ من أجل تشغيله. عند تشغيل الملف القابل للتنفيذ المصاب ، يمكن أن ينتشر بعد ذلك إلى الملفات التنفيذية الأخرى. لكي ينتشر الفيروس ، فإنه يتطلب عادة نوعًا من تدخل المستخدم.

إذا سبق لك أن قمت بتنزيل مرفق من بريدك الإلكتروني وانتهى الأمر بإصابة النظام الخاص بك ، فسيعتبر هذا فيروسًا لأنه يتطلب من المستخدم فتح الملف بالفعل. هناك الكثير من الطرق التي تقوم بها الفيروسات بإدراج نفسها بذكاء في الملفات القابلة للتنفيذ.

يمكن لنوع واحد من الفيروسات ، يسمى فيروس تجويف ، أن يدرج نفسه في الأقسام المستخدمة من الملف القابل للتنفيذ ، وبالتالي لا يضر بالملف ولا يزيد حجم الملف..

أكثر أنواع الفيروسات شيوعًا في الوقت الحاضر هو فيروس ماكرو. تعد هذه فيروسات للأسف تقوم بحقن منتجات Microsoft مثل Word و Excel و Powerpoint و Outlook وما إلى ذلك. نظرًا لأن Office مشهور جدًا وهو موجود على جهاز Mac أيضًا ، فمن الواضح أنه أذكى طريقة لنشر فيروس إذا كان هذا ما كنت تبحث عن إنجازه.

حصان طروادة

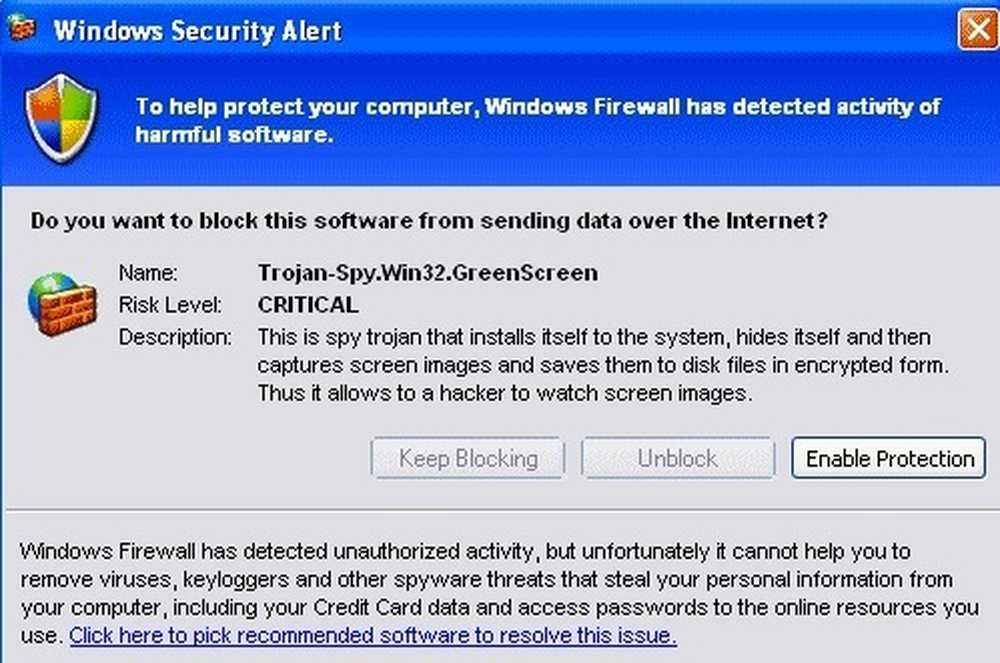

Trojan Horse هو برنامج ضار لا يحاول تكرار نفسه ، ولكن بدلاً من ذلك يتم تثبيته على نظام المستخدمين من خلال التظاهر بأنه برنامج شرعي. من الواضح أن الاسم يأتي من الأساطير اليونانية لأن البرنامج يعرض نفسه على أنه غير ضار وبالتالي يخدع المستخدم لتثبيته على جهاز الكمبيوتر الخاص بهم.

بمجرد تثبيت حصان طروادة على جهاز الكمبيوتر الخاص بالمستخدم ، فإنه لا يحاول ضخ نفسه في ملف مثل فيروس ، ولكنه يسمح بدلاً من ذلك للقراصنة بالتحكم عن بُعد في الكمبيوتر. أحد الاستخدامات الأكثر شيوعًا لجهاز الكمبيوتر المصاب بفيروس حصان طروادة هو جعله جزءًا من الروبوتات.

الروبوتات هي أساسًا مجموعة من الأجهزة المتصلة عبر الإنترنت والتي يمكن استخدامها بعد ذلك لإرسال رسائل غير مرغوب فيها أو أداء مهام معينة مثل هجمات رفض الخدمة ، والتي تقوم بإنزال مواقع الويب.

عندما كنت في الكلية عام 1998 ، كان حصان طروادة الشهير في ذلك الوقت هو Netbus. في مساكننا ، اعتدنا على تثبيته على أجهزة الكمبيوتر لبعضنا البعض ولعب جميع أنواع المزح على بعضها البعض. لسوء الحظ ، فإن معظم أحصنة طروادة سوف تعطل أجهزة الكمبيوتر وسرقة البيانات المالية وتسجيل ضربات المفاتيح ومشاهدة شاشتك بأذوناتك والكثير من الأشياء الملتوية.

دودة الكمبيوتر

دودة الكمبيوتر تشبه الفيروسات تمامًا ، باستثناء أنه يمكن أن يتكاثر ذاتياً. لا يمكن فقط إجراء النسخ المتماثل بمفرده دون الحاجة إلى ملف مضيف ليضخ نفسه ، بل يستخدم الشبكة أيضًا لنشر نفسه. هذا يعني أن الدودة يمكن أن تلحق أضرارًا جسيمة بشبكة ككل ، في حين أن الفيروس يستهدف عادة الملفات الموجودة على جهاز الكمبيوتر المصاب.

جميع الديدان تأتي مع أو بدون حمولة. بدون حمولة ، ستقوم الدودة بتكرار نفسها عبر الشبكة وفي النهاية تبطئ الشبكة بسبب الزيادة في حركة المرور الناتجة عن الدودة.

سوف تتكرر الدودة ذات الحمولة النافعة وتحاول القيام ببعض المهام الأخرى مثل حذف الملفات أو إرسال رسائل البريد الإلكتروني أو تثبيت مستتر. الباب الخلفي هو مجرد وسيلة لتجاوز المصادقة والحصول على الوصول عن بعد إلى الكمبيوتر.

انتشار الديدان في المقام الأول بسبب الثغرات الأمنية في نظام التشغيل. لهذا السبب من المهم تثبيت آخر تحديثات الأمان لنظام التشغيل الخاص بك.

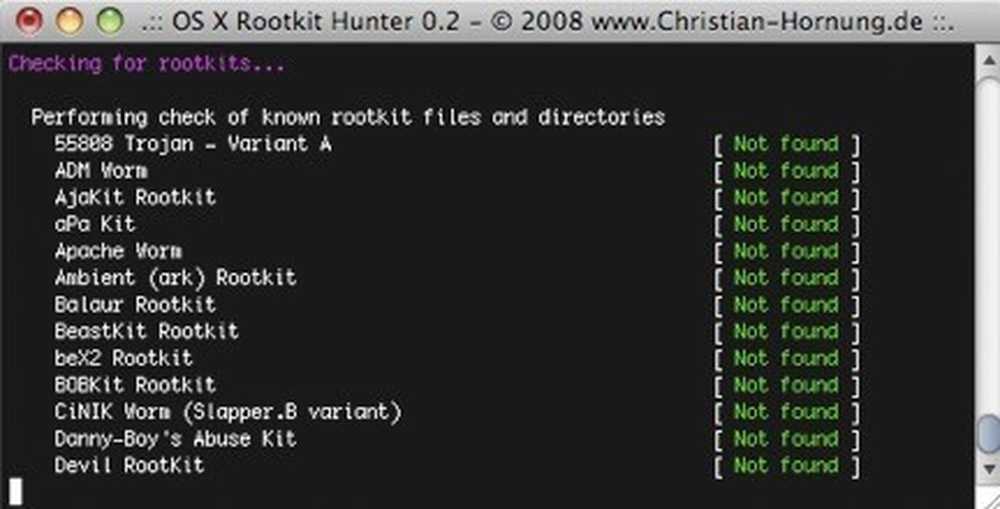

الجذور الخفية

برنامج rootkit هو برنامج خبيث يصعب للغاية اكتشافه ويحاول بنشاط إخفاء نفسه عن المستخدم ونظام التشغيل وأي برامج مكافحة الفيروسات / البرامج الضارة. يمكن تثبيت البرنامج بأي عدد من الطرق بما في ذلك استغلال ثغرة أمنية في نظام التشغيل أو عن طريق الوصول إلى المسؤول من الكمبيوتر.

بعد تثبيت البرنامج وطالما كان لديه امتيازات المسؤول الكاملة ، سيقوم البرنامج بعد ذلك بإخفاء نفسه وتغيير نظام التشغيل والبرامج المثبتة حاليًا لمنع الاكتشاف في المستقبل. Rootkits هي ما تسمعه سيؤدي إلى إيقاف تشغيل برنامج مكافحة الفيروسات أو تثبيته في نواة نظام التشغيل ، حيث يكون الخيار الوحيد في بعض الأحيان هو إعادة تثبيت نظام التشغيل بالكامل.

يمكن أن تأتي Rootkits أيضًا مع الحمولات الصافية حيث يختبئون برامج أخرى مثل الفيروسات وأجهزة قطع الأشجار الرئيسية. يتطلب التخلص من برنامج rootkit دون إعادة تثبيت نظام التشغيل أن يقوم المستخدمون بالتمهيد لنظام تشغيل بديل أولاً ثم محاولة تنظيف برنامج rootkit أو على الأقل نسخ البيانات الهامة.

نأمل أن توفر لك هذه النظرة العامة القصيرة فكرة أفضل عما تعنيه المصطلحات المختلفة وكيف ترتبط ببعضها البعض. إذا كان لديك شيء تضيفه فاتني ، فلا تتردد في نشره في التعليقات. استمتع!