Download.com والبعض الآخر حزمة Superfish على غرار HTTPS كسر ادواري

إنه وقت مخيف أن تكون مستخدم Windows. كانت لينوفو تجمع برامج ادواري Superfish الخبيثة لـ HTTPS ، بينما يحمل Comodo ثغرة أمنية أسوأ تسمى PrivDog ، كما أن العشرات من التطبيقات الأخرى مثل LavaSoft تفعل نفس الشيء. إنه أمر سيء حقًا ، ولكن إذا كنت تريد أن يتم اختطاف جلسات الويب المشفرة ، فانتقل فقط إلى تنزيلات CNET أو أي موقع مجاني ، لأنهم جميعًا يجمعون برامج الإعلانات المتسللة عبر HTTPS الآن.

بدأ إخفاق Superfish عندما لاحظ الباحثون أن Superfish ، المجمعة على أجهزة كمبيوتر لينوفو ، كانت تقوم بتثبيت شهادة جذر مزيفة في Windows تقوم بشكل أساسي باختطاف جميع تصفح HTTPS بحيث تبدو الشهادات صالحة دائمًا حتى وإن لم تكن كذلك ، وقد قاموا بذلك في مثل هذه الحالة. بطريقة غير آمنة يمكن لأي مخترق للبرامج النصية أن ينفذ الشيء نفسه.

ثم يقومون بتثبيت بروكسي في المتصفح الخاص بك وإجبار جميع التصفح من خلاله حتى يتمكنوا من إدراج الإعلانات. هذا صحيح ، حتى عند الاتصال بالمصرف الخاص بك ، أو موقع التأمين الصحي ، أو في أي مكان يجب أن يكون آمنًا. ولن تعرف أبدًا ، لأنهم كسروا تشفير Windows لعرض الإعلانات لك.

لكن الحقيقة المحزنة المحزنة هي أنهم ليسوا الوحيدين الذين يفعلون ذلك - adware مثل Wajam و Geniusbox و Content Explorer وغيرهم يفعلون نفس الشيء بالضبط, تثبيت الشهادات الخاصة بهم وإجبار كل ما تبذلونه من التصفح (بما في ذلك جلسات التصفح المشفرة HTTPS) للذهاب من خلال الخادم الوكيل الخاص بهم. ويمكنك أن تصاب بهذا الهراء فقط عن طريق تثبيت اثنين من أفضل 10 تطبيقات على تنزيلات CNET.

خلاصة القول هي أنه لم يعد بإمكانك الوثوق بأيقونة القفل الأخضر في شريط عناوين المتصفح. وهذا أمر مخيف ومخيف.

كيف يعمل HTTPS-Hijacking Adware ، والسبب في أنه سيء جدًا

أعلم أنك بحاجة للمضي قدمًا وإغلاق علامة التبويب هذه Mmkay?

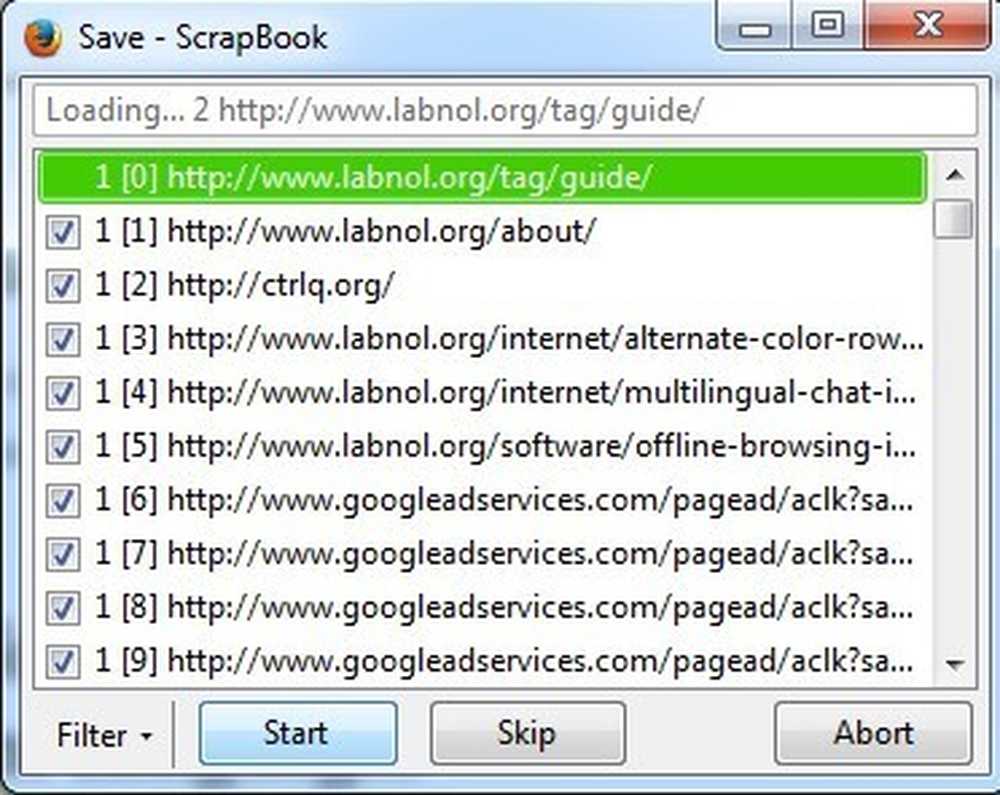

أعلم أنك بحاجة للمضي قدمًا وإغلاق علامة التبويب هذه Mmkay? كما أوضحنا من قبل ، إذا ارتكبت خطأً هائلاً ضخمًا في الوثوق بتنزيلات CNET ، فيمكن أن تكون مصابًا بهذا النوع من البرامج الإعلانية. اثنين من أفضل عشرة تنزيلات على CNET (KMPlayer و YTD) يجمعان نوعين مختلفين من برامج adware - اختطاف HTTPS, وفي بحثنا وجدنا أن معظم المواقع المجانية الأخرى تفعل نفس الشيء.

ملحوظة: التركيبات شديدة الصعوبة وملتزمة أننا لسنا متأكدين من هو فنيا القيام بـ "التجميع" ، ولكن CNET يروج لهذه التطبيقات على صفحتهم الرئيسية ، لذا فهي حقًا مسألة دلالات. إذا كنت توصي بأن ينزِّل الأشخاص شيئًا سيئًا ، فأنت على نفس القدر من الخطأ. لقد وجدنا أيضا أن العديد من هذه الشركات ادواري سرا هم نفس الأشخاص الذين يستخدمون أسماء شركات مختلفة.

استنادًا إلى أرقام التنزيل من القائمة العشرة الأولى على تنزيلات CNET وحدها ، يصاب مليون شخص كل شهر بأدواري يختطف جلسات الويب المشفرة إلى البنك أو البريد الإلكتروني أو أي شيء يجب أن يكون آمنًا.

إذا ارتكبت خطأ تثبيت KMPlayer ، وتمكنت من تجاهل جميع برامج التشغيل الأخرى ، فسيتم تقديمك مع هذه النافذة. وإذا قمت بالنقر فوق "موافق" (أو اضغط المفتاح الخاطئ) بطريق الخطأ ، فسيتم تمكين النظام الخاص بك.

يجب أن تخجل مواقع التنزيل من نفسها.

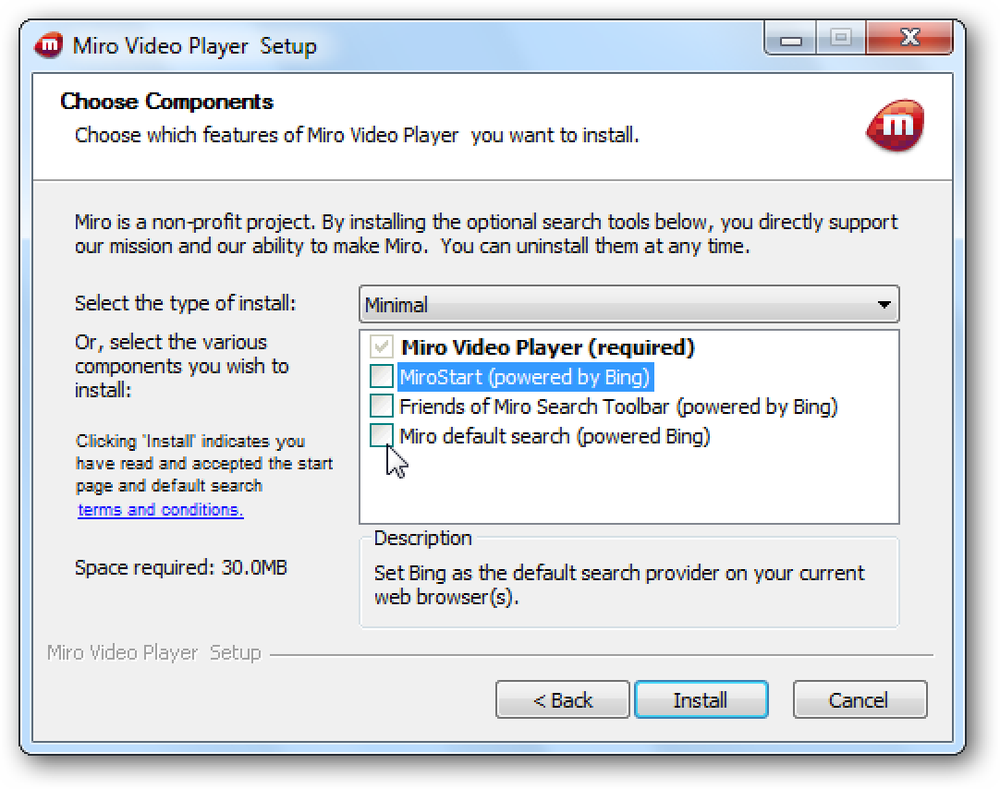

يجب أن تخجل مواقع التنزيل من نفسها. إذا انتهيت من تنزيل شيء ما من مصدر أكثر وضوحًا ، مثل إعلانات التنزيل في محرك البحث المفضل لديك ، فسترى قائمة كاملة بالأشياء غير الجيدة. والآن نحن نعلم أن الكثير منهم سيخرجون تمامًا من شهادة التحقق من HTTPS ، مما يجعلكم عرضة تمامًا للخطر.

Lavasoft Web Companion أيضا يكسر التشفير HTTPS ، ولكن هذا المحزم تثبيت ادواري أيضا.

Lavasoft Web Companion أيضا يكسر التشفير HTTPS ، ولكن هذا المحزم تثبيت ادواري أيضا. بمجرد أن تصاب بأي شيء من هذه الأشياء ، فإن أول شيء يحدث هو أنه يقوم بتعيين وكيل النظام الخاص بك ليعمل من خلال وكيل محلي يقوم بتثبيته على جهاز الكمبيوتر الخاص بك. انتبه بشكل خاص إلى العنصر "الآمن" أدناه. في هذه الحالة ، كان من Wajam Internet "Enhancer" ، ولكن يمكن أن يكون Superfish أو Geniusbox أو أي من الآخرين الذين وجدناهم ، كلهم يعملون بنفس الطريقة.

ومن المفارقة أن تستخدم لينوفو كلمة "تعزيز" لوصف Superfish.

ومن المفارقة أن تستخدم لينوفو كلمة "تعزيز" لوصف Superfish. عند الانتقال إلى موقع يجب أن يكون آمنًا ، سترى رمز القفل الأخضر وسيبدو كل شيء طبيعيًا تمامًا. يمكنك حتى النقر على القفل للاطلاع على التفاصيل ، وسيظهر أن كل شيء على ما يرام. أنت تستخدم اتصالاً آمنًا ، وسيبلغ Google Chrome عن اتصالك بـ Google باستخدام اتصال آمن. لكنك لست كذلك!

إن نظام التنبيهات LLC ليس شهادة جذر حقيقية وأنت في الواقع تمر عبر بروكسي مان في الوسط الذي يقوم بإدراج الإعلانات في صفحات (ومن يدري ماذا). يجب عليك فقط إرسال بريد إلكتروني لكل كلمات المرور الخاصة بك ، سيكون من الأسهل.

تنبيه النظام: لقد تعرض نظامك للاختراق.

تنبيه النظام: لقد تعرض نظامك للاختراق. بمجرد تثبيت ادواري وربط كل حركة المرور الخاصة بك ، سوف تبدأ في رؤية إعلانات بغيضة حقا في كل مكان. يتم عرض هذه الإعلانات على مواقع آمنة ، مثل Google ، لتحل محل إعلانات Google الفعلية ، أو تظهر في شكل نوافذ منبثقة في كل مكان ، وتتولى مسؤولية كل موقع.

أرغب في استخدام Google دون روابط البرامج الضارة ، شكرًا.

أرغب في استخدام Google دون روابط البرامج الضارة ، شكرًا. يعرض معظم هذا البرنامج الإعلاني روابط "إعلانية" للبرامج الضارة التامة. لذا ، في حين أن البرنامج الإعلاني نفسه قد يكون مصدر إزعاج قانوني ، فهو يمكّن بعض الأشياء السيئة حقًا.

إنهم يحققون ذلك بتثبيت شهادات الجذر المزيفة في مخزن شهادات Windows ثم يقومون بتوصيل الوصلات الآمنة أثناء توقيعهم بشهادة مزيفة.

إذا نظرت إلى لوحة شهادات Windows ، يمكنك مشاهدة جميع أنواع الشهادات الصالحة تمامًا ... ولكن إذا كان جهاز الكمبيوتر الخاص بك يحتوي على نوع من البرامج الإعلانية المثبتة ، فستشاهد أشياء زائفة مثل System Alerts أو LLC أو Superfish أو Wajam أو عشرات من التزييفات الأخرى.

هل هذا من شركة المظلة?

هل هذا من شركة المظلة? حتى إذا كنت مصابًا وقمت بإزالة البرامج الضارة ، فقد تظل الشهادات موجودة ، مما يجعلك عرضة للقراصنة الآخرين الذين ربما يكونوا قد استخرجوا المفاتيح الخاصة. لا يقوم العديد من مثبتات برامج الإعلانات المتسللة بإزالة الشهادات عند إزالة تثبيتها.

انهم كل مان في منتصف الهجمات وهنا كيفية عملها

هذا من هجوم مباشر حقيقي من قبل الباحث الأمني الرهيب روب غراهام

هذا من هجوم مباشر حقيقي من قبل الباحث الأمني الرهيب روب غراهام إذا كان جهاز الكمبيوتر الخاص بك يحتوي على شهادات جذرية مزيفة مثبتة في مخزن الشهادات ، فأنت عرضة الآن لهجمات Man-in-the-Middle. ما يعنيه ذلك هو أنك إذا اتصلت بنقطة اتصال عامة ، أو حصل شخص ما على إمكانية الوصول إلى شبكتك ، أو تمكن من اختراق شيء ما في اتجاهك ، فيمكنه استبدال المواقع الشرعية بمواقع مزيفة. قد يبدو ذلك بعيد المنال ، ولكن تمكّن المخترقون من استخدام خوادم نظام أسماء النطاقات على بعض أكبر المواقع على الويب لاختطاف مستخدمين إلى موقع مزيف.

بمجرد أن يتم خطفك ، يمكنهم قراءة كل شيء ترسله إلى موقع خاص - كلمات المرور ، والمعلومات الخاصة ، والمعلومات الصحية ، ورسائل البريد الإلكتروني ، وأرقام الضمان الاجتماعي ، والمعلومات المصرفية ، وما إلى ذلك. ولن تعرف أبدًا لأن متصفحك سيخبرك أن اتصالك آمن.

يعمل هذا لأن تشفير المفتاح العمومي يتطلب مفتاحًا عامًا ومفتاحًا خاصًا. يتم تثبيت المفاتيح العامة في مخزن الشهادات ، ويجب ألا يكون المفتاح الخاص معروفًا إلا عن طريق موقع الويب الذي تزوره. ولكن عندما يتمكن المهاجمون من خطف شهادة الجذر ومسك المفاتيح العامة والخاصة ، يمكنهم فعل أي شيء يريدونه.

في حالة Superfish ، استخدموا نفس المفتاح الخاص على كل جهاز كمبيوتر مثبت عليه Superfish ، وخلال بضع ساعات ، تمكن الباحثون الأمنيون من استخراج المفاتيح الخاصة وإنشاء مواقع إلكترونية لاختبار ما إذا كانوا ضعفاء ، وإثبات قدرتك على أن تختطف. بالنسبة لـ Wajam و Geniusbox ، فإن المفاتيح مختلفة ، ولكن Content Explorer وبعض برامج الإعلانات الأخرى يستخدمان نفس المفاتيح في كل مكان ، مما يعني أن هذه المشكلة لا تنفرد بها Superfish.

فإنه يحصل أسوأ: معظم هذا Crap تعطيل التحقق HTTPS بالكامل

بالأمس فقط ، اكتشف باحثون أمنيون مشكلة أكبر: كل هذه الوكلاء HTTPS يعطّلون كل المصادقة بينما يجعلون الأمر يبدو وكأن كل شيء على ما يرام.

وهذا يعني أنه يمكنك الانتقال إلى موقع ويب HTTPS يحتوي على شهادة غير صالحة تمامًا ، وسيخبرك هذا البرنامج الإعلاني بأن الموقع على ما يرام. اختبرنا ادواري الذي ذكرناه سابقًا وكلها تعطل التحقق من صحة HTTPS تمامًا ، لذا لا يهم إذا كانت المفاتيح الخاصة فريدة أم لا. سيئة للغاية!

كل هذا ادواري يكسر تماما التحقق من الشهادة.

كل هذا ادواري يكسر تماما التحقق من الشهادة. أي شخص مع ادواري مثبتة عرضة لجميع أنواع الهجمات ، وفي كثير من الحالات لا تزال عرضة حتى عندما تتم إزالة ادواري.

يمكنك التحقق مما إذا كنت معرضًا لسمك Superfish ، أو Komodia ، أو فحص شهادة غير صالحة باستخدام موقع الاختبار الذي تم إنشاؤه بواسطة باحثين أمنيين ، ولكن كما أوضحنا بالفعل ، فهناك الكثير من البرامج الدعائية التي تقوم بذلك بنفس الشيء ، ومن بحثنا سوف تستمر الأمور في التفاقم.

قم بحماية نفسك: تحقق من لوحة الشهادات وحذف الإدخالات غير الصحيحة

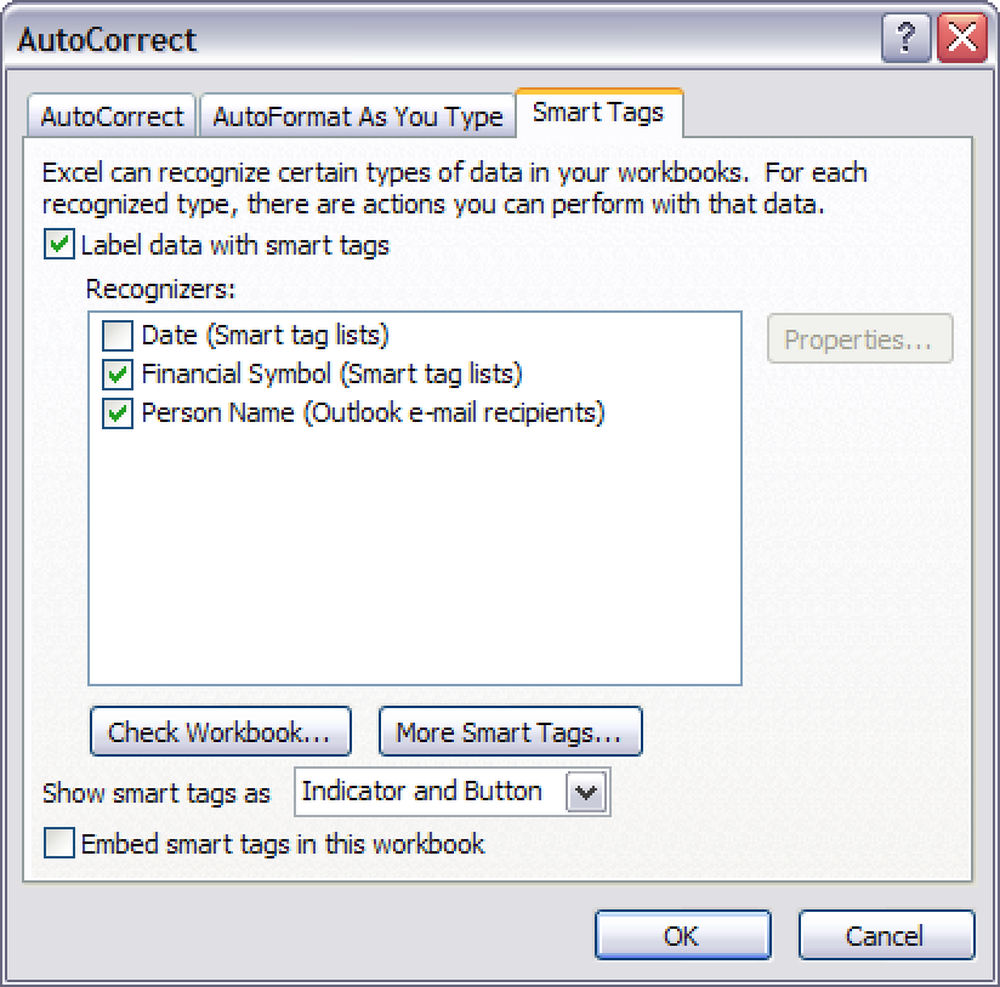

إذا كنت قلقًا ، فيجب عليك التحقق من مخزن الشهادات الخاص بك للتأكد من عدم تثبيت أي شهادات سطحية يمكن تنشيطها لاحقًا بواسطة خادم وكيل شخص ما. قد يكون هذا معقدًا بعض الشيء ، لأن هناك الكثير من الأشياء ، ومن المفترض أن يكون معظمها موجودًا هناك. ليس لدينا أيضًا قائمة جيدة بما ينبغي ويجب ألا يكون هناك.

استخدم WIN + R لسحب مربع الحوار "تشغيل" ، ثم اكتب "mmc" لسحب نافذة Microsoft Management Console لأعلى. ثم استخدم File -> Add / Remove Snap-ins وحدد الشهادات من القائمة الموجودة على اليسار ، ثم قم بإضافتها إلى الجانب الأيمن. تأكد من تحديد حساب الكمبيوتر في مربع الحوار التالي ، ثم انقر فوق الباقي.

سترغب في الانتقال إلى المراجع المصدقة لشهادات الجذر والبحث عن إدخالات سطحية فعلاً مثل أي من هذه (أو أي شيء مشابه له)

- Sendori

- Purelead

- صاروخ تبويب

- سوبر فيش

- Lookthisup

- باندو

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler هي أداة مطوِّرة شرعية ولكن البرمجيات الخبيثة قد خُطبت على شهاداتهم)

- نظام التنبيهات ، ذ م م

- CE_UmbrellaCert

انقر بزر الماوس الأيمن وحذف أي من تلك الإدخالات التي تعثر عليها. إذا رأيت شيئًا غير صحيح عند اختبار Google في متصفحك ، فتأكد من حذف ذلك أيضًا. فقط كن حذرا ، لأنه إذا قمت بحذف الأشياء الخاطئة هنا ، فسوف تكسر ويندوز.

نأمل أن تنشر Microsoft شيئًا لفحص شهاداتك الجذر وتأكد من وجود شهادات جيدة فقط. نظريًا ، يمكنك استخدام هذه القائمة من Microsoft للشهادات المطلوبة بواسطة Windows ، ثم التحديث إلى أحدث الشهادات الجذرية ، ولكن هذا الأمر لم يتم اختباره تمامًا في هذه المرحلة ، ونحن لا ننصح به حقًا حتى يختبره شخص ما.

بعد ذلك ، ستحتاج إلى فتح متصفح الويب والعثور على الشهادات التي من المحتمل أن تكون مخزنة مؤقتًا هناك. بالنسبة إلى Google Chrome ، انتقل إلى الإعدادات والإعدادات المتقدمة ثم انقر فوق إدارة الشهادات. ضمن الشخصية ، يمكنك بسهولة النقر فوق الزر "إزالة" على أي شهادات سيئة ...

ولكن عندما تنتقل إلى المراجع المصدقة لشهادات الجذر الموثوقية ، فستضطر إلى النقر فوق خيارات متقدمة ، ثم قم بإلغاء تحديد كل ما تراه لإيقاف منح أذونات لتلك الشهادة ...

لكن هذا جنون.

انتقل إلى أسفل نافذة "الإعدادات المتقدمة" وانقر على إعادة تعيين الإعدادات لإعادة تعيين Chrome افتراضيًا إلى الإعدادات الافتراضية. افعل نفس الشيء مع أي متصفح آخر تستخدمه ، أو إزالة التثبيت تمامًا ، ومسح جميع الإعدادات ، ثم تثبيته مرة أخرى.

إذا تأثر جهاز الكمبيوتر الخاص بك ، فمن الأفضل أن تقوم بعملية تثبيت نظيفة تمامًا لنظام Windows. فقط تأكد من النسخ الاحتياطي للمستندات والصور الخاصة بك وكل ذلك.

إذا كيف يمكنك حماية نفسك?

من المستحيل تقريبًا حماية نفسك تمامًا ، ولكن إليك بعض الإرشادات العامة المنطقية لمساعدتك:

- تحقق من موقع اختبار التحقق من Superfish / Komodia / Certification.

- قم بتمكين Click-To-Play للمكونات الإضافية في متصفحك ، مما يساعد على حمايتك من جميع تلك الفلاش في اليوم صفر وفواصل أخرى لأمان المكونات الإضافية.

- كن حذرًا في ما تقوم بتنزيله وحاول استخدام Ninite عندما تكون في حاجة إلى ذلك.

- انتبه إلى ما تنقر عليه في أي وقت تنقر فوقه.

- فكر في استخدام مجموعة أدوات تجربة التخفيف المُحسنة من Microsoft (EMET) أو برنامج Malwarebytes Anti-Exploit لحماية متصفحك والتطبيقات الهامة الأخرى من ثغرات الأمان وهجمات اليوم صفر.

- تأكد من تحديث جميع البرامج والمكونات الإضافية ومكافحة الفيروسات ، ويتضمن ذلك تحديثات Windows أيضًا.

ولكن هذا عمل شنيع للغاية فقط لتصفح الويب دون التعرض للسرقة. انها مثل التعامل مع TSA.

النظام البيئي ويندوز هو cavalcade من البرامج الفلاشية. والآن يتم كسر الأمان الأساسي للإنترنت لمستخدمي Windows. تحتاج Microsoft إلى إصلاح هذا.