ما هو حساب Windows المستخدم من قبل النظام عند تسجيل الدخول إلى أي شخص؟

إذا كنت فضوليًا وتعرف المزيد حول كيفية عمل Windows تحت غطاء المحرك ، فقد تجد نفسك تتساءل عن العمليات النشطة "الحساب" التي تعمل عند عدم تسجيل أي شخص في Windows. مع أخذ ذلك في الاعتبار ، فإن وظيفة SuperUser Q & A اليوم تحتوي على إجابات لقارئ فضولي.

تأتي جلسة الأسئلة والأجوبة اليوم مقدمة من SuperUser-a subdivision of Stack Exchange ، وهي مجموعة مجتمعية مدفوعة من مواقع Q & A.

السؤال

يريد قارئ SuperUser Kunal Chopra معرفة الحساب المستخدم بواسطة Windows عند عدم تسجيل أي شخص:

عندما لا يتم تسجيل أي شخص في Windows ويتم عرض تسجيل الدخول في الشاشة ، ما حساب المستخدم هو العمليات الجارية قيد التشغيل (برامج تشغيل الفيديو والصوت ، وجلسة تسجيل الدخول ، وأي برنامج خادم ، وأدوات التحكم في إمكانية الوصول ، وما إلى ذلك)؟ لا يمكن أن يكون أي مستخدم أو المستخدم السابق لأنه لم يتم تسجيل الدخول.

ماذا عن العمليات التي بدأها المستخدم ولكن استمر في تشغيلها بعد تسجيل الخروج (على سبيل المثال ، خوادم HTTP / FTP وعمليات شبكية أخرى)؟ هل يتحول إلى حساب SYSTEM؟ إذا تم تبديل عملية بدأها المستخدم إلى حساب SYSTEM ، فإن ذلك يشير إلى وجود ثغرة خطيرة للغاية. هل تستمر هذه العملية التي يديرها هذا المستخدم في العمل تحت حساب ذلك المستخدم بطريقة ما بعد تسجيل الخروج?

هذا هو السبب في أن الاختراق SETHC يسمح لك باستخدام CMD كنظام?

ما هو الحساب المستخدم من قبل Windows عند عدم تسجيل دخول أي شخص?

الاجابة

لدى Supermaerer contributors grawity الإجابة لنا:

عندما لا يتم تسجيل أي شخص في Windows ويتم عرض تسجيل الدخول في الشاشة ، ما حساب المستخدم هو العمليات الحالية قيد التشغيل (برامج تشغيل الفيديو والصوت ، جلسة تسجيل الدخول ، أي برنامج خادم ، عناصر التحكم في إمكانية الوصول ، إلخ.)?

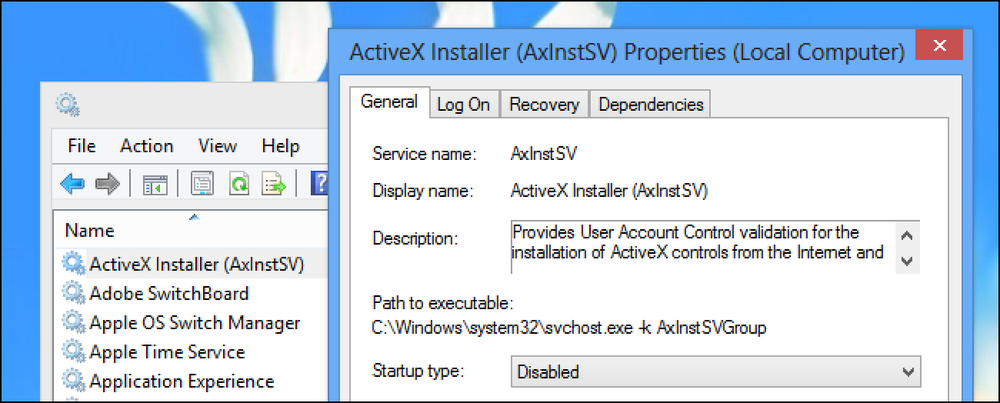

تشغيل كافة برامج التشغيل تقريباً في وضع kernel؛ لا يحتاجون إلى حساب ما لم يبدأوا المستخدم الفضاء العمليات. أولئك المستخدم الفضاء تشغيل السائقين تحت النظام.

فيما يتعلق بجلسة تسجيل الدخول ، أنا متأكد من أنها تستخدم SYSTEM كذلك. يمكنك أن ترى logonui.exe باستخدام Process Hacker أو SysInternals Process Explorer. في الواقع ، يمكنك أن ترى كل شيء بهذه الطريقة.

بالنسبة لبرنامج الخادم ، راجع خدمات Windows أدناه.

ماذا عن العمليات التي بدأها المستخدم ولكن استمر في تشغيلها بعد تسجيل الخروج (على سبيل المثال ، خوادم HTTP / FTP وعمليات شبكية أخرى)؟ هل يقومون بالتبديل إلى حساب SYSTEM?

هناك ثلاثة أنواع هنا:

- عمليات الخلفية العادية البسيطة: يتم تشغيلها تحت نفس الحساب مثل أي شخص بدأها ولا تعمل بعد تسجيل الخروج. عملية تسجيل الخروج تقتلهم جميعا. لا تعمل خوادم HTTP / FTP وعمليات الشبكة الأخرى كعمليات خلفية عادية. تشغيلها كخدمات.

- عمليات خدمة Windows: لا يتم إطلاق هذه مباشرة ، ولكن عبر مدير الخدمة. بشكل افتراضي ، يمكن تشغيل خدمات مثل LocalSystem (والتي تقول isalese يساوي SYSTEM) يمكن تكوين حسابات مخصصة. بالطبع ، لا أحد يزعج عمليا. انهم مجرد تثبيت XAMPP ، WampServer ، أو بعض البرامج الأخرى والسماح لها بتشغيل نظام (غير مقروض إلى الأبد). في أنظمة Windows الأخيرة ، أعتقد أن الخدمات يمكن أن يكون لها SIDs الخاصة بها ، ولكن مرة أخرى لم أقم بإجراء الكثير من الأبحاث حول هذا حتى الآن.

- المهام المجدولة: يتم إطلاقها بواسطة خدمة جدولة المهام في الخلفية ويتم تشغيلها دائمًا أسفل الحساب الذي تمت تهيئته في المهمة (عادةً ما يكون الشخص الذي أنشأ المهمة).

إذا تم تبديل عملية بدأها المستخدم إلى حساب SYSTEM ، فإن ذلك يشير إلى وجود ثغرة خطيرة للغاية.

لا يعد مشكلة عدم حصانة لأنه يجب أن يكون لديك بالفعل امتيازات المسؤول لتثبيت خدمة. امتلاك امتيازات المسؤول يتيح لك بالفعل القيام بكل شيء.

أنظر أيضا: مختلف غير ضعف الآخرين من نفس النوع.

تأكد من قراءة بقية هذه المناقشة الشيقة عبر رابط الموضوع أدناه!

هل لديك شيء تضيفه إلى الشرح؟ الصوت قبالة في التعليقات. هل ترغب في قراءة المزيد من الإجابات من مستخدمي Stack Exchange الآخرين المحترفين بالتكنولوجيا؟ تحقق من موضوع المناقشة الكامل هنا.