Zombie Crapware كيف يعمل النظام الأساسي لـ Windows الأساسي

لاحظ عدد قليل من الأشخاص في ذلك الوقت ، ولكن Microsoft أضافت ميزة جديدة إلى Windows 8 تسمح للشركات المصنّعة بإصابة البرامج الثابتة UEFI بالأدوات. سيستمر Windows في تثبيت هذا البرنامج الهامشي وإعادة تثبيته حتى بعد إجراء تثبيت نظيف.

هذه الميزة لا تزال موجودة على نظام التشغيل Windows 10 ، وهو ما يبعث على الغموض على الإطلاق لماذا تمنح مايكروسوفت الشركات المصنعة للكمبيوتر الكثير من الطاقة. وهو يسلط الضوء على أهمية شراء أجهزة الكمبيوتر من متجر Microsoft - حتى إن إجراء تثبيت نظيف قد لا يتخلص من جميع أجهزة bloatware المثبتة مسبقًا.

WPBT 101

بدءًا من Windows 8 ، يمكن لمصنع الكمبيوتر الشخصي تضمين برنامج - وهو ملف .exe في Windows ، بشكل أساسي - في البرنامج الثابت للكمبيوتر الشخصي من UEFI. يتم تخزين هذا في قسم "Windows Platform ثنائي الجدول" (WPBT) من البرامج الثابتة UEFI. عندما يقوم Windows بالتمهيد ، فإنه يقوم بالبحث في البرنامج الثابت UEFI لهذا البرنامج ، ثم يقوم بنسخه من البرنامج الثابت إلى محرك نظام التشغيل ، وتشغيله. Windows نفسه لا يوفر أي وسيلة لوقف هذا من الحدوث. إذا كان البرنامج الثابت الخاص بالشركة المصنعة UEFI يقدمه ، فإن Windows سيقوم بتشغيله دون سؤال.

لينوفو LSE وأمنه ثقوب

من المستحيل أن تكتب عن هذه الخاصية المشكوك فيها دون أن تلاحظ الحالة التي لفتت انتباه الرأي العام. قامت لينوفو بشحن مجموعة متنوعة من أجهزة الكمبيوتر مع ما يسمى "محرك خدمة Lenovo" (LSE). إليك ما تدّعي به لينوفو أنها قائمة كاملة بأجهزة الكمبيوتر المصابة.

عندما يتم تشغيل البرنامج تلقائيًا بواسطة Windows 8 ، يقوم Lenovo Service Engine بتنزيل برنامج يسمى OneKey Optimizer والإبلاغ عن بعض البيانات إلى لينوفو. تقوم لينوفو بإعداد خدمات النظام المصممة لتنزيل وتحديث البرامج من الإنترنت ، مما يجعل من المستحيل إزالتها - بل ستعود تلقائيًا بعد التثبيت النظيف لنظام التشغيل Windows.

ذهبت لينوفو إلى أبعد من ذلك ، وسعت هذه التقنية المشبوهة إلى ويندوز 7. يقوم البرنامج الثابت UEFI بالتحقق من الملف C: \ Windows \ system32 \ autochk.exe ويقوم بالكتابة فوقه مع إصدار لينوفو الخاص. يعمل هذا البرنامج عند التمهيد لفحص نظام الملفات على Windows ، وتسمح هذه الخدعة لـ Lenovo بإجراء هذه الممارسة السيئة على Windows 7 أيضًا. فقط تبين أن WPBT ليست ضرورية حتى - شركات تصنيع أجهزة الكمبيوتر يمكن أن يكون لها برامجها الثابتة بالكتابة فوق ملفات نظام Windows.

اكتشفت مايكروسوفت ولينوفو ثغرة أمنية كبيرة مع هذا الأمر الذي يمكن استغلاله ، لذا توقفت "لينوفو" عن إيقاف شحن أجهزة الكمبيوتر الشخصية مع هذا النوع غير المرغوب فيه. تقدم لينوفو تحديثًا سيزيل LSE من أجهزة الكمبيوتر المحمولة وتحديثًا سيزيل LSE من أجهزة الكمبيوتر المكتبية. ومع ذلك ، لا يتم تنزيلها وتثبيتها تلقائيًا ، فستستمر الكثير - على الأرجح الأكثر تضرراً من أجهزة الكمبيوتر الشخصية لينوفو - في تثبيت هذه القمامة في برنامجها UEFI الثابت.

هذا هو مجرد مشكلة أمنية سيئة أخرى من الشركة المصنعة لأجهزة الكمبيوتر التي جلبت لنا أجهزة الكمبيوتر المصابة بالسموم الخارقة. من غير الواضح ما إذا كان مصنعو أجهزة الكمبيوتر الآخرين قد أساءوا استخدام WPBT بطريقة مماثلة لبعض أجهزة الكمبيوتر الخاصة بهم.

ماذا تقول مايكروسوفت عن هذا?

كما تلاحظ لينوفو:

"قامت Microsoft مؤخرًا بإصدار إرشادات أمان محدثة حول كيفية تنفيذ هذه الميزة بشكل أفضل. ولا يتوافق استخدام لينوفو لـ LSE مع هذه الإرشادات ، ولذلك توقفت لينوفو عن شحن طرازات سطح المكتب باستخدام هذه الأداة ، وتوصي العملاء باستخدام هذه الأداة المساعدة بتشغيل أداة "تنظيف" تعمل على إزالة ملفات LSE من سطح المكتب. "

وبعبارة أخرى ، فإن ميزة لينوفو LSE التي تستخدم WPBT لتنزيل junkware من الإنترنت مسموح بها في إطار التصميم الأصلي لشركة Microsoft والإرشادات الخاصة بميزة WPBT. وقد تم تنقيح المبادئ التوجيهية الآن فقط.

لا تقدم Microsoft الكثير من المعلومات حول هذا الموضوع. لا يوجد سوى ملف واحد .docx - ولا حتى صفحة ويب - على موقع Microsoft الإلكتروني مع معلومات حول هذه الميزة. يمكنك معرفة كل ما تريد عنه عن طريق قراءة المستند. وهو يشرح منطق مايكروسوفت لإدراج هذه الميزة ، باستخدام برنامج مضاد للسرقة المستمر كمثال:

"الهدف الأساسي من WPBT هو السماح للبرامج الهامة بالاستمرار حتى عند تغيير نظام التشغيل أو إعادة تثبيته في تكوين" نظيف ". حالة استخدام واحدة لـ WPBT هي تمكين برنامج الحماية من السرقة المطلوب للاستمرار في حالة سرقة جهاز ، وتهيئته ، وإعادة تثبيته. في هذا السيناريو ، توفر وظيفة WPBT القدرة على إعادة تثبيت برنامج الحماية ضد السرقة في نظام التشغيل والاستمرار في العمل على النحو المنشود. "

تمت إضافة هذا الدفاع للميزة فقط إلى المستند بعد استخدامه من قبل لينوفو لأغراض أخرى.

هل يشمل جهاز الكمبيوتر الخاص بك WPBT البرمجيات?

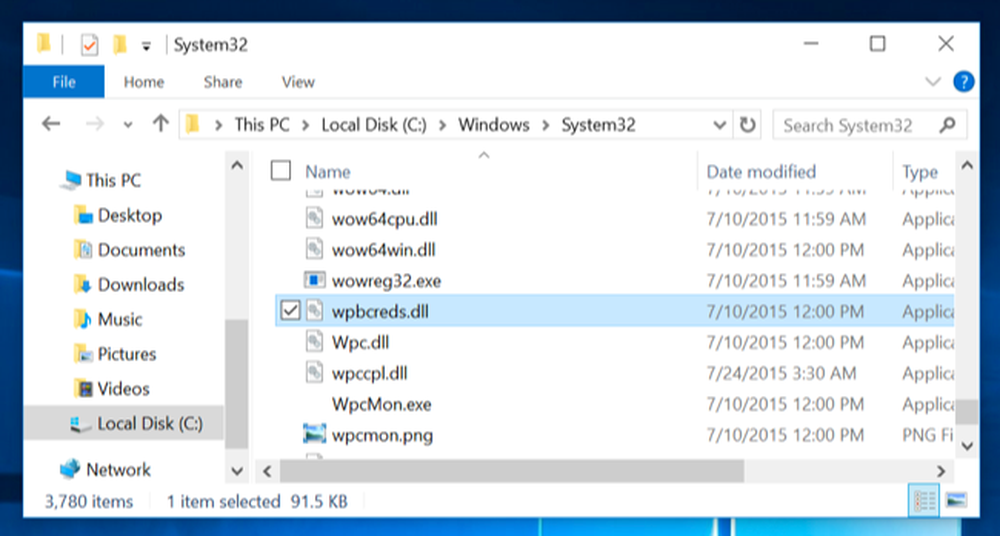

على أجهزة الكمبيوتر التي تستخدم WPBT ، يقرأ Windows البيانات الثنائية من الجدول في البرنامج الثابت UEFI ونسخها إلى ملف مسمى wpbbin.exe عند الإقلاع.

يمكنك التحقق من جهاز الكمبيوتر الخاص بك لمعرفة ما إذا كانت الشركة المصنعة قد أدرجت برامج في WPBT. لمعرفة ذلك ، افتح الدليل C: \ Windows \ system32 وابحث عن ملف مسمى wpbbin.exe. الملف C: \ Windows \ system32 \ wpbbin.exe موجود فقط إذا كان Windows بنسخه من البرنامج الثابت UEFI. إذا لم يكن موجودًا ، لم تستخدم الشركة المصنعة للكمبيوتر الشخصي WPBT لتشغيل البرنامج تلقائيًا على جهاز الكمبيوتر الخاص بك.

تجنب WPBT و Junkware أخرى

قامت Microsoft بإعداد قواعد إضافية قليلة لهذه الميزة في أعقاب فشل الأمان غير المسؤول من لينوفو. ولكن من المحير أن هذه الميزة موجودة في المقام الأول - وخاصة المحير أن مايكروسوفت ستقدمها إلى شركات تصنيع أجهزة الكمبيوتر دون أي متطلبات أمنية واضحة أو مبادئ توجيهية بشأن استخدامها.

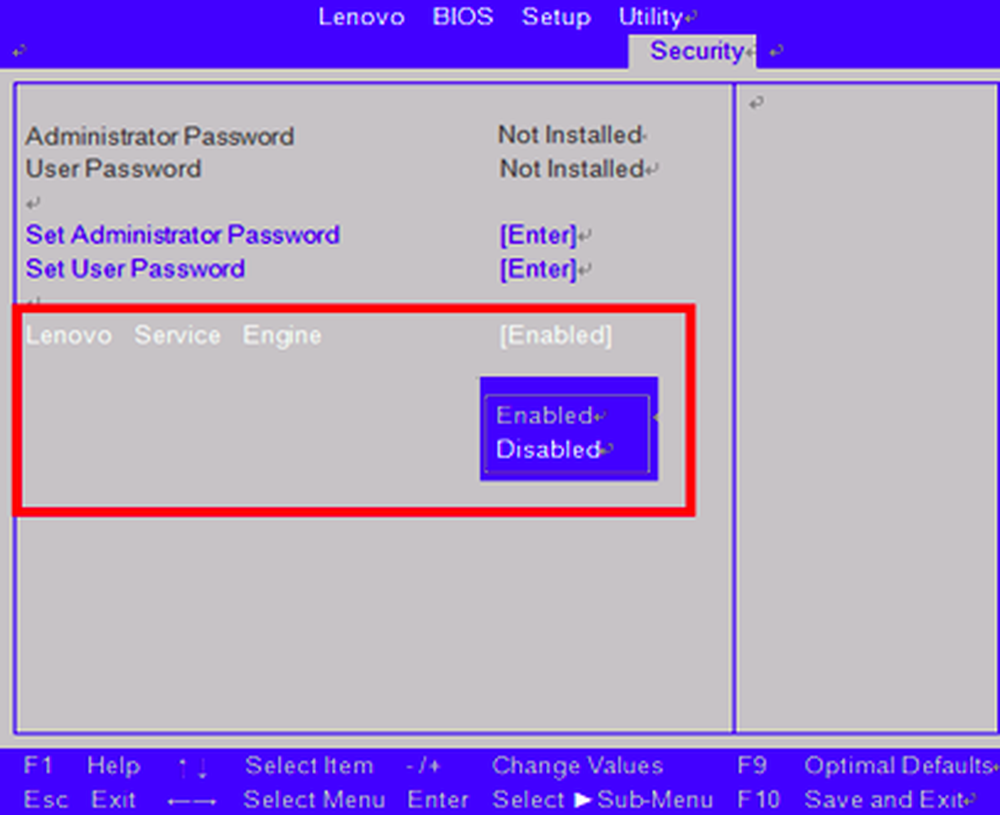

توجّه المبادئ التوجيهية المنقحة OEMs لضمان أن المستخدمين يمكنهم بالفعل تعطيل هذه الميزة إذا كانوا لا يريدونها ، لكن إرشادات Microsoft لم توقف الشركات المصنعة لأجهزة الكمبيوتر من إساءة استخدام أمان Windows في الماضي. الشهود تم تعطيل أجهزة كمبيوتر الشحن من سامسونج مع Windows Update لأن ذلك كان أسهل من العمل مع Microsoft لضمان إضافة برامج التشغيل المناسبة إلى Windows Update.

هذا مثال آخر على الشركات المصنعة لأجهزة الكمبيوتر لا تأخذ أمان Windows على محمل الجد. إذا كنت تخطط لشراء كمبيوتر شخصي جديد لـ Windows ، فنوصيك بشراء واحدة من متجر Microsoft ، تهتم Microsoft فعليًا بهذه الأجهزة وتضمن عدم امتلاكها برامج ضارة مثل Superfish من لينوفو و Disable_WindowsUpdate.exe من سامسونج وميزة LSE الخاصة بـ Lenovo ، وجميع الخردة الأخرى قد تأتي مع جهاز كمبيوتر نموذجي.

عندما كتبنا هذا في الماضي ، رد العديد من القراء بأن هذا غير ضروري لأنك تستطيع دائمًا فقط إجراء تثبيت نظيف لـ Windows للتخلص من أي bloatware. حسنًا ، يبدو أن هذا ليس صحيحًا - الطريقة الوحيدة المؤكدة للحصول على جهاز كمبيوتر يعمل بنظام Windows خالٍ من bloatware هو من متجر Microsoft. لا ينبغي أن يكون بهذه الطريقة ، لكن الأمر كذلك.

ما يثير القلق بشكل خاص حول WPBT ليس فقط فشل لينوفو الكامل في استخدامه لخبز الثغرات الأمنية و junkware إلى تثبيتات نظيفة من Windows. ما يبعث على القلق بشكل خاص هو قيام Microsoft بتوفير ميزات مثل هذه لمصنعي أجهزة الكمبيوتر الشخصي في المقام الأول - خاصة دون وجود قيود أو إرشادات مناسبة.

كما استغرق الأمر عدة سنوات حتى قبل أن تلاحظ هذه الميزة بين عالم التكنولوجيا الأوسع ، وهذا لم يحدث إلا بسبب وجود ثغرة أمنية سيئة. من يدري ما يتم خبز الميزات السيئة الأخرى في Windows لمصنعي أجهزة الكمبيوتر الشخصية لإساءة الاستخدام. تقوم شركات تصنيع أجهزة الكمبيوتر بسحب سمعة Windows من خلال الوحل وتحتاج Microsoft إلى التحكم بها.

Image Credit: Cory M. Grenier on Flickr