إن كلمة مرور Windows أو Linux أو Mac تمنع الأشخاص من تسجيل الدخول إلى نظام التشغيل الخاص بك. لا يمنع الأشخاص من تشغيل أنظمة التشغيل الأخرى أو مسح محرك الأقراص...

جميع المقالات - صفحة 834

سرقة الهوية هي كابوس يمكن للجميع تجربة. يمكن أن تؤثر على الأفراد والشركات وحتى الوكالات الحكومية التي تدير خدماتها عبر الإنترنت. يستخدم لصوص الهوية هوية الأشخاص الآخرين لارتكاب جرائم مثل...

تعد شاشة التأمين ميزة مهمة في Android ، كما أن الاحتفاظ بها في أمان أمر مهم لجميع مستخدمي Android. لقد أصبح الأمر أسهل مع Lollipop وما فوق ، حيث تم...

إذا كنت مثلي (وتقريبا كل شخص أعرفه) ، فإنك تفعل ذلك كثير من التسوق على الأمازون. شراء هدايا؟ الأمازون. الأدوات المنزلية؟ الأمازون. إلكترونيات؟ الأمازون. ولكن نظرًا لأنه يشمل ذلك ، فهو...

المصادقة الثنائية مهمة ، ولكن من المتاعب. بدلاً من كتابة رمز من هاتفك ، ماذا لو كان بإمكانك فقط إدخال مفتاح USB للوصول إلى حساباتك الهامة? هذا ما يفعله U2F...

مقابلة المرشح لم تكن أبدا سهلة. أنه ينطوي على التبصر والرؤية والقدرة على رؤية من خلال عقل الشخص الذي يجري مقابلة معه. يجب أن يكون القائم بإجراء المقابلة قادرًا على...

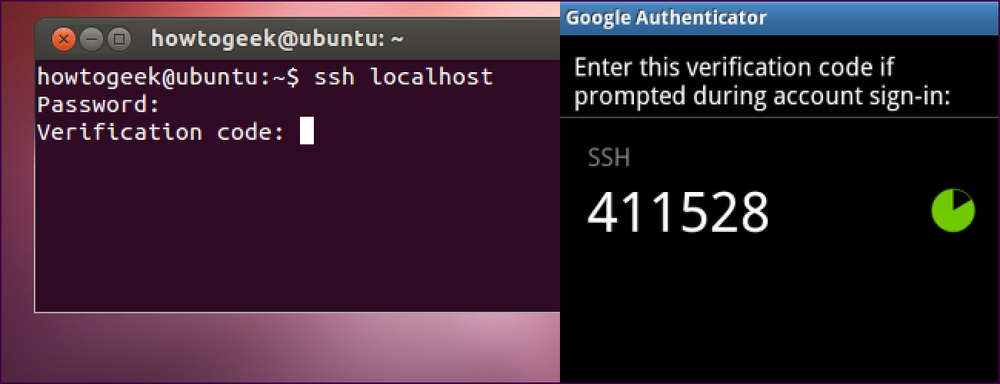

هل تريد تأمين خادم SSH الخاص بك مع المصادقة الثنائية سهلة الاستخدام؟ توفر Google البرامج اللازمة لدمج نظام كلمة مرور المرة الواحدة (TOTP) في Google Authenticator مع خادم SSH الخاص...

إذا كنت تبحث عن طريقة بسيطة وقوية لتشفير كل شيء من محركات أقراص النظام إلى أقراص النسخ الاحتياطي إلى كل شيء ، فإن VeraCrypt هي أداة مفتوحة المصدر تساعدك على...